新思科技近期發布了一份年度模糊測試統計報告,包含車用系統(Automotive)、金融服務、政府組織、醫療衛生、工業控制系統(ICS)、物聯網(IoT)在內的六大關鍵產業,對於潛在的零時差漏洞(Zreo-day exploit)進行深入分析,其報告結果來自於2016全年度使用Defensics進行的48億次模糊測試。

| 在這份報告中有以下幾點值得關注: |

| 1. |

六大關鍵產業常見的測試協定包含: |

| |

- 車用系統(Automotive):CAN Bus、A2DP、RFCOMM…。

- 金融服務:SNMPv2c、CIFS、DNS…。

- 政府組織:E-LMI、SCTP、SIP UAS…。

- 醫療衛生:DICOM Server、AVRCP、HFP…。

- 工業控制系統(ICS):IEC-104、IEC-61850、ModBUS…。

- 物聯網(IoT):CoAP Server、CIP、OPC UA…。 |

| 2. |

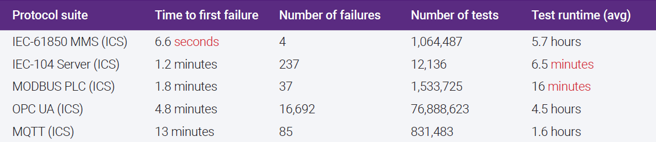

對於所有通訊協定測試,平均第一次找到導致系統當機的漏洞時間(TTFF)是1.4小時。測試結果中最不成熟的通訊協定是專用於IoT與ICS兩大產業的IEC-61850 MMS,其平均TTFF僅僅只要6.6秒。 |

| |

|

新思科技的異常輸入檢測工具曾用於揭露惡名昭彰的OpenSSL漏洞Heartbleed,可協助開發人員提早發現並修復漏洞,目前已支援測試200種以上的通訊協定。新思科技並針對安全防禦機制提供完整的測試軟體,包含Coverity(靜態編碼分析)、Defensics(異常輸入檢測)、Protecode(軟體開發分析)以及測試與認證套件等多面向的軟體工具,讓用戶能從多樣化的測試組合中,選擇最適當的測試項目,發揮全方位的防禦功效。

新思科技參考連結:

https://news.synopsys.com/2017-08-09-Synopsys-Fuzzing-Report-Identifies-IoT-and-Industrial-Control-Systems-Software-as-Most-Vulnerable-to-Exploits

|